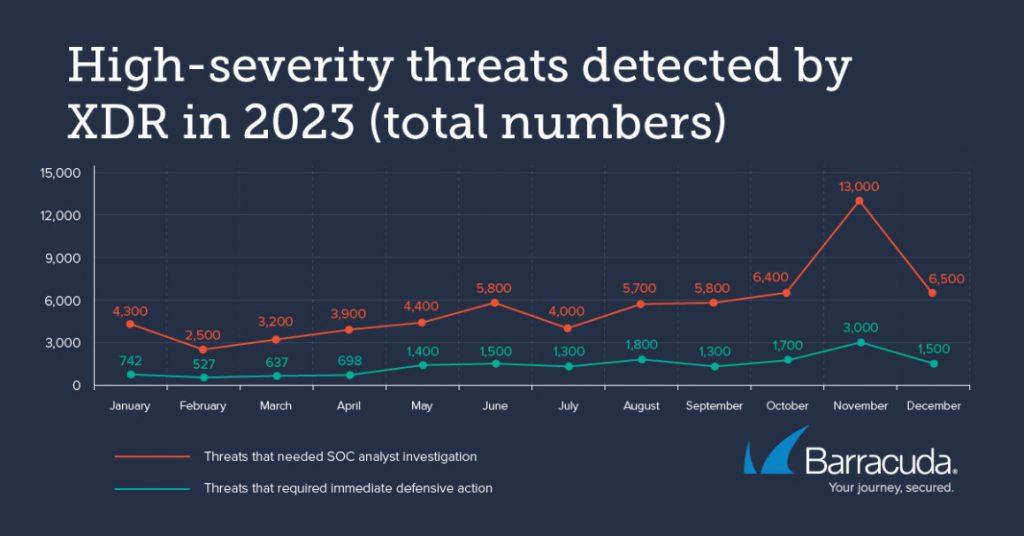

En el segundo tramo del ejercicio anterior se registraron cifras entre un 150 y un 200% superiores en número de ataques que en el primero.

Los datos sitúan los picos de amenazas en épocas de máxima actividad vacacional y de auge del comercio electrónico, como el Black Friday o Navidad.

El análisis de las detecciones de ‘Barracuda XDR’ en 2023 pone sobre la mesa el aumento constante de los intentos de ataque de alta gravedad durante el año.

Los hallazgos obtenidos por Barracuda XDR subrayan la creciente gravedad de las ciberamenazas dirigidas a las organizaciones, así como el comportamiento adverso sobre el que la entidad informó, por primera vez, en 2022. Los atacantes aprovechan la oportunidad de ausencia, ocupación o distracción del usuario para lanzar ataques más dañinos y de alto riesgo.

Desglosando el informe, nos topamos con cifras que, de junio a fin de año, van in crescendo. De hecho, 2023 acabó con cifras entre un 150 y un 200 por ciento superiores al primer tramo del ejercicio, sumando más de 30.000 incidentes con la necesidad de investigación sólo entre septiembre y diciembre. Las vacaciones, las jornadas intensivas, o el teletrabajo, propios del verano, se suman a la vuelta al cole, el Black Friday, la Navidad o los regalos del invierno como picos significativos de amenazas. Los ciberatacantes aprovechan estas épocas de auge del comercio electrónico para simular ofertas muy atractivas para los usuarios, a través de las cuales obtienen datos que les sirven para lucrarse o para usurpar identidades.

En total, fueron 5.800 los incidentes que, durante el mes de junio, precisaron de una investigación del analista SOC, pero hay que avanzar hasta agosto para observar la franja estival con mayor número de amenazas que requirieron un plan inmediato de defensa (1.800). Aunque, si centramos la vista en el cómputo general anual, noviembre fue la peor fecha, con 3.000 acciones de respuesta inmediata y 13.000 que necesitaron la investigación de un analista SOC, seguido de diciembre y octubre respectivamente.

Encabezando la lista de tipos de ataque, se encuentran las actividades relacionadas con la usurpación de identidad. Estas permiten a los ciberdelincuentes burlar la seguridad de una cuenta y obtener acceso a la red corporativa y a los datos e información privada de la empresa, entre otras cosas.

Dichas detecciones incluyen inicios de sesión sospechosos, ataques de fuerza bruta y una serie de atacantes que desactivan la autenticación multifactor. Y, en este escenario, las funciones de Barracuda XDR y las reglas de detección basadas en Inteligencia Artificial que identifican anomalías en los patrones, detectan las actividades de inicio de sesión sospechosas.

Según Merium Khalid, director SOC Offensive Security de Barracuda XDR, la ciberseguridad implica “comprender el comportamiento de los atacantes, así como sus herramientas y tácticas”. Por otro lado, si tenemos en cuenta los datos de 2023, observamos que los ciberdelincuentes lanzaron progresivamente más ataques de alta gravedad y, especialmente, durante los momentos en que “los equipos de TI estaban fuera del lugar de trabajo o los usuarios de los mismos estaban menos atentos, como sucede en las vacaciones, fuera del horario laboral, por la noche y en fines de semana”.

La mayoría de los ataques intentan acceder a las cuentas, comprometiendo las identidades. A medida que los atacantes aprovechan las herramientas de IA, estas tendencias se intensifican, desembocando en una escalada en el volumen, la velocidad y la sofisticación de los ataques. “Los equipos de seguridad necesitan asegurarse de que sus herramientas tienen el mismo poder”.

Barracuda recomienda que las empresas implanten controles de acceso y autenticación sólidos, tales como la autenticación multifactor -como mínimo-, y medidas basadas en la Zero Trust. Otra de sus recomendaciones radica en un enfoque firme de la gestión de parches y la protección de datos, con formación periódica de concienciación sobre ciberseguridad para los empleados.